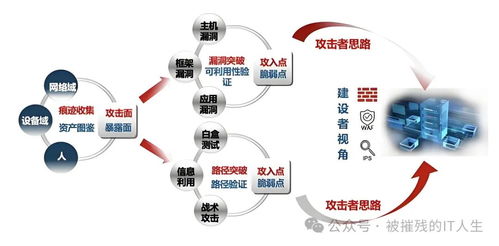

随着数字化转型的加速,企业面临的网络安全威胁日益复杂。构建全面的网络安全防护体系,已成为企业生存与发展的基石。本文将从零基础出发,系统介绍企业必备的网络安全产品,帮助管理者全面掌握相关知识,实现从入门到精通的跨越。

一、基础防护类产品

- 防火墙(Firewall)

- 作用:监控并控制网络流量,基于预设规则允许或阻止数据包传输。

- 类型:硬件防火墙(部署于网络边界)、软件防火墙(安装于终端设备)。

- 适用场景:所有企业网络入口,如总部、分支机构。

- 防病毒软件(Antivirus Software)

- 作用:检测、隔离和清除恶意软件(如病毒、木马、勒索软件)。

- 关键技术:特征码扫描、启发式分析、行为监控。

- 部署建议:覆盖所有员工终端(PC、服务器、移动设备)。

- 入侵检测与防御系统(IDS/IPS)

- 作用:IDS监控网络异常并告警,IPS主动拦截攻击行为。

- 部署位置:网络核心节点或关键服务器前端。

二、进阶防护与监控类产品

- 统一威胁管理(UTM)

- 功能集成:防火墙、入侵防御、防病毒、Web过滤、VPN等。

- 优势:降低管理复杂度,适合中小型企业。

- 安全信息和事件管理(SIEM)

- 作用:聚合日志数据,通过关联分析发现潜在威胁。

- 核心能力:实时告警、合规报告、事故调查支持。

- 终端检测与响应(EDR)

- 功能:记录终端行为,结合AI分析高级威胁。

- 应用场景:防护零日攻击、定向攻击。

三、数据与身份安全类产品

- 数据防泄露(DLP)

- 防护维度:网络传输、终端存储、外设使用。

- 策略定制:基于内容识别(如关键字、文件指纹)阻断敏感数据外泄。

- 身份与访问管理(IAM)

- 核心组件:单点登录(SSO)、多因子认证(MFA)、权限管理。

- 价值:确保“最小权限原则”,降低内部威胁风险。

- 加密技术产品

- 类型:全磁盘加密、数据库加密、传输层加密(SSL/TLS)。

- 标准:国密算法、AES-256等。

四、新兴威胁防护产品

- 云访问安全代理(CASB)

- 适用场景:企业采用SaaS服务(如Office 365、Salesforce)。

- 功能:监控云应用数据流,实施安全策略。

- 零信任网络访问(ZTNA)

- 原则:“从不信任,始终验证”。

- 实现方式:微隔离、动态权限控制。

- 欺骗防御(Deception Technology)

- 机制:部署诱饵系统(如伪服务器、虚假账户)诱导攻击者。

- 优势:高效发现潜伏威胁。

五、安全管理与响应类产品

- 漏洞扫描工具

- 类型:网络漏洞扫描、Web应用扫描。

- 输出:优先级修复建议,支持合规审计(如等保2.0)。

- 安全编排与自动化响应(SOAR)

- 作用:整合安全产品,自动化 incident response 流程。

- 典型应用:自动隔离受感染主机、阻断恶意IP。

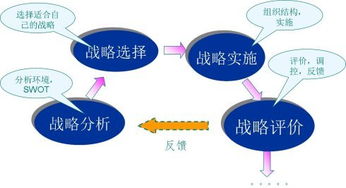

六、构建企业安全体系的关键步骤

- 风险评估:识别关键资产与威胁场景。

- 分层防御:结合边界防护、内部监控、数据保护。

- 持续运维:定期更新策略、开展员工培训、实施攻防演练。

结语

网络安全建设非一劳永逸,需结合企业业务特点动态调整。通过合理选型与分层部署上述产品,企业可系统性提升安全水位,实现“主动防御、智能响应”的安全治理目标。建议与专业安全服务商合作,定制符合自身需求的解决方案。